Custody vs. Self-Custody: Sicherheit für VeVe-Sammler (2FA, Recovery, Phishing)

Die meisten Collector verlieren keine Collectibles durch „Hacks“ im technischen Sinne – sondern durch Account-Übernahmen, Phishing oder einen unüberlegten Gerätewechsel. Genau deshalb lohnt es sich, Custody (plattformverwahrte Assets) und Self-Custody (du verwahrst selbst) nicht als Ideologie-Thema zu sehen, sondern als Sicherheits-Setup.

Dieser Guide ist bewusst praktisch: Du bekommst klare Schritte für heute (Custody/Account-Sicherheit) – und eine Brücke zu dem, was sich mit Self-Custody typischerweise ändert (und was nicht).

TL;DR

- Dein größtes Risiko ist nicht „Blockchain“, sondern Login + E-Mail. Sichere zuerst Passwort, E-Mail und 2FA.

- 2FA per Authenticator-App ist in der Praxis meist stabiler als SMS, wenn SIM-Swaps ein Thema sind.

- Gerätewechsel = Stress-Test. Plane Recovery, bevor du das alte Handy abgibst.

- Self-Custody erhöht Kontrolle – aber auch Verantwortung. Ohne Backup-/Notfallplan wird’s schnell gefährlich.

- Regel #1 gegen Scams: Keine Seeds, keine Wallet-Connects, keine „Support“-DMs. Nur offizielle Wege.

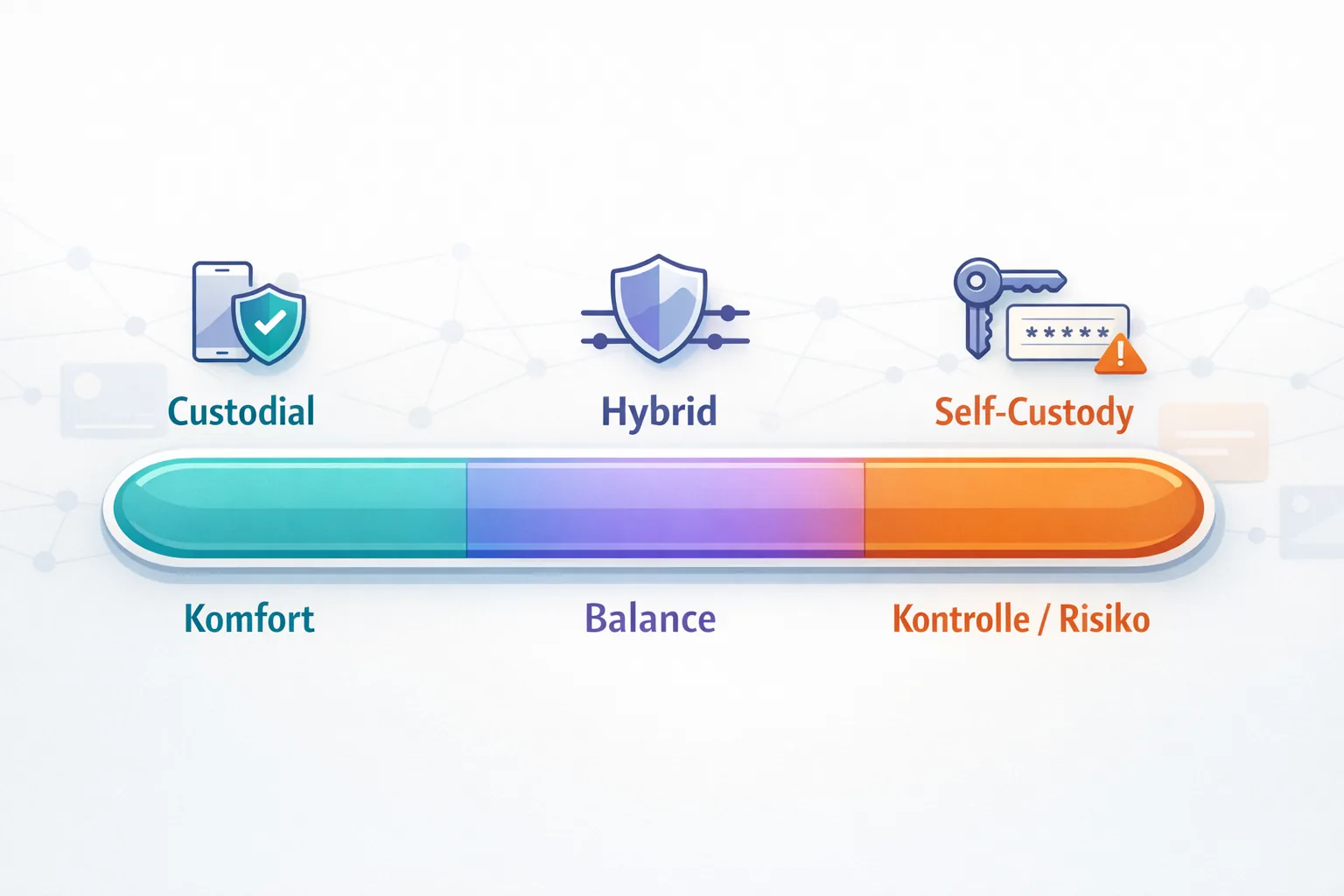

Custody vs. Self-Custody: Was heißt das für dich als Sammler?

Custody (plattformverwahrt): Komfort, aber Konto ist der Schlüssel

Bei Custody läuft dein Zugriff im Alltag über deinen Account: Login, E-Mail, 2FA, ggf. Support-Prozesse. Für Sammler ist das bequem – aber es bedeutet auch: Wer deinen Account übernimmt, kontrolliert faktisch deine Sammlung.

Dein Sicherheits-Fokus liegt deshalb auf:

- starkem Passwort + Passwortmanager

- 2FA (richtig eingerichtet, inkl. Backup)

- E-Mail-Sicherheit (denn viele Recoveries hängen daran)

- Scam-Resistenz (Social Engineering schlägt Technik)

Self-Custody: Mehr Kontrolle, aber Recovery wird dein Job

Bei Self-Custody verwahrst du Zugänge selbst – typischerweise über eine Wallet und Recovery-Mechanismen (z. B. Seed Phrase / Recovery Phrase oder andere Key-Modelle). Das kann dir mehr Unabhängigkeit geben, bringt aber neue Pflichten:

- Du bist dein eigener „Support“. Wenn Recovery weg ist, ist Recovery weg.

- Phishing wird noch gefährlicher, weil Angreifer direkt auf Wallet-Zugänge zielen.

- Fehler sind oft irreversibel (falsche Adresse, falscher Link, falscher Connect).

Wenn du tiefer in die Erwartungen, Risiken und Chancen rund um Self-Custody im Collect-Chain-Kontext einsteigen willst: Collect Chain – Phase 2: Self-Custody (Erwartungen, Risiken, Chancen).

Das Sicherheitsprinzip, das fast immer gewinnt: „Schütze zuerst den Recovery-Pfad“

Viele Setups scheitern, weil sie nur den „Front Door“-Login absichern, aber nicht den Weg dahinter:

- E-Mail kompromittiert → Passwort-Reset möglich → Account weg

- 2FA nicht gesichert → Geräteverlust = Lockout oder „schnelle“ unsichere Workarounds

- Cloud/Notizen mit sensiblen Daten → ein Leak, und alles kippt

Das Ziel ist nicht Paranoia, sondern Planbarkeit: Wenn heute dein Handy kaputtgeht, sollst du wissen, was du tust – ohne in Panik auf irgendeinen Link zu klicken.

Quick-Start: Sicherheits-Setup, das du heute in Ruhe erledigen kannst

- Passwortmanager wählen und Hauptpasswort festlegen. Nutze ein starkes, einzigartiges Hauptpasswort (Merksatz) – und generiere für VeVe und E-Mail jeweils eigene, lange Passwörter.

- 2FA aktivieren (Authenticator statt „nur SMS“). Wenn möglich, nutze eine Authenticator-App. Wichtig: Sichere den 2FA-Backup (Recovery Codes / Transfer-Option) sauber ab.

- E-Mail absichern: eigenes, starkes Passwort + 2FA. Deine E-Mail ist oft der „Master Key“ für Resets. Behandle sie entsprechend.

- Gerätehygiene: OS-Updates, Screen-Lock, App-PIN. Biometrie ist ok – aber nur zusätzlich zu einer starken Geräte-PIN. Kein „1234“, kein Geburtstagsdatum.

- Social-Engineering-Filter aktivieren. Lege für dich fest: „Support“ schreibt nicht per DM. „Wallet-Connect“ niemals aus einer DM. Keine Seeds – nie.

- Backup-Plan für Gerätewechsel erstellen. Schreibe dir auf: Welche Apps sind kritisch? Wie migrierst du 2FA? Was ist dein Plan, wenn das alte Gerät schon weg ist?

- Notfallkontakt/Notiz (offline) anlegen. Nicht mit sensiblen Daten, sondern: wo liegen Backups, wer weiß davon, welche Schritte im Notfall.

- Mini-Audit durchführen. Prüfe: aktive Sessions/Logins, E-Mail-Weiterleitungen, unbekannte Geräte, ungewöhnliche Benachrichtigungen. Alles, was „komisch“ ist, sofort drehen: Passwort, 2FA, Recovery.

Wenn du parallel ohnehin mit Collect-Chain-Themen konfrontiert bist (z. B. weil in der Community „du musst jetzt X machen“ kursiert), lies zusätzlich: Collect Chain Migration FAQ: Muss ich etwas tun? – und arbeite nur das ab, was offiziell bestätigt ist.

2FA richtig machen: Setup, Backup, Gerätewechsel (ohne Drama)

Warum 2FA oft über Sieg oder Niederlage entscheidet

Ein starkes Passwort ist gut – aber wenn es irgendwo geleakt wird oder du es (einmal) auf einer Fake-Seite eintippst, ist es vorbei. 2FA ist dann das zweite Schloss. Entscheidend ist: 2FA bringt nur etwas, wenn du es nicht selbst aushebelst (z. B. durch unsichere Backups oder hektische „Support“-Aktionen).

Backup-Codes sind kein „nice to have“

Wenn ein Dienst Recovery Codes anbietet: behandle sie wie einen Notfallschlüssel. Das heißt:

- nicht als Screenshot

- nicht in unverschlüsselten Notizen

- nicht per Messenger an dich selbst

- lieber offline (Papier) oder in einem verschlüsselten Safe/Passwortmanager

Gerätewechsel: Die häufigste Selbstfalle

Das typische Szenario: neues Handy liegt bereit, altes wird verkauft/abgegeben, und danach fällt auf, dass 2FA nur auf dem alten Gerät funktioniert. Ergebnis: Stress, Zeitdruck – und Zeitdruck ist der beste Freund von Scammern.

Mach es anders: plane den Wechsel, solange beide Geräte noch da sind. Wenn du unsicher bist, nutze eine neutrale Checkliste wie in unserem Beitrag zur Migration-Vorbereitung (auch wenn es nicht 1:1 dein Fall ist): Collect Chain Migration – Phase 1: Checkliste & Troubleshooting.

Passwort-Hygiene: Weniger merken, mehr gewinnen

Collector-Realität: Du hast nicht nur VeVe. Du hast E-Mail, ggf. Börsen/Wallets, Socials, Cloud, Banking. „Ich merke mir alles“ ist kein Sicherheitskonzept – das ist ein Risiko.

- Ein Passwort pro Dienst. Wiederverwendung ist der Dominoeffekt.

- Passwortmanager für lange Zufallspasswörter.

- Kein Teilen (auch nicht mit Freunden „kurz zum Nachschauen“).

- Keine Screenshots von Zugangsdaten.

E-Mail-Sicherheit: Dein unsichtbarer „Master Key“

Wenn deine E-Mail fällt, fällt oft alles: Passwort-Resets, Support-Kontakte, Benachrichtigungen. Deshalb:

- 2FA auf der E-Mail ist Pflicht, nicht Kür.

- Recovery-E-Mail/Telefon prüfen: Gehören sie wirklich dir – und sind sie sicher?

- Weiterleitungen/Filter checken: Scammer setzen gern Regeln, die Security-Mails „verschwinden lassen“.

- Separate E-Mail für Krypto/NFT kann sinnvoll sein, wenn du viele Angriffsflächen hast.

Phishing & Social Engineering: So wirst du nicht der „leichte Account“

Die gefährlichsten Angriffe sehen oft freundlich aus: jemand hilft dir, jemand ist „Support“, jemand hat „dringende News“. Das ist kein Zufall – es ist Design.

Rote Flaggen, die du ernst nehmen solltest

- DMs mit „urgent“ (Frist, Sperre, Claim, Airdrop, „du musst jetzt…“)

- Links, die wie offiziell aussehen, aber kleine Abweichungen haben

- Formulare, die nach Codes fragen (2FA, Recovery Codes, „Bestätigung“)

- Wallet-Connect/Signatures ohne 100% Klarheit, wofür du signierst

- „Wir brauchen nur kurz…“ – nein. Niemals „nur kurz“.

Wenn du ein konkretes VeVe-bezogenes Scam-Szenario mit Regeln/Fristen/Entries hast (z. B. bei Sweepstake-Formaten), hilft dir dieser Beitrag als Scam-Checkliste: Sweepstakes: Regeln, Teilnahme & Scam-Fallen.

Brücke zu Self-Custody: Was sich ändert – und was nicht

Viele hoffen, Self-Custody löst „Sicherheitsprobleme“ automatisch. Das tut es nicht. Es verschiebt sie.

Was sich (typisch) ändert

- Recovery wird zentral. Nicht „Passwort vergessen“, sondern „Key/Recovery verloren“.

- Transaktionen/Signaturen werden ein eigenes Risiko-Feld (falscher Connect, falsche Signatur).

- Phishing zielt stärker auf Wallet-Interaktionen (nicht nur Login).

Was gleich bleibt

- Dein Gerät bleibt ein Angriffspunkt. Malware/Phishing auf dem Smartphone ist weiterhin relevant.

- Deine E-Mail/Accounts bleiben relevant. Kommunikation, Support, Bestätigungen, Benachrichtigungen – all das bleibt eine Angriffsfläche.

- Menschen bleiben der Weak Point. Social Engineering funktioniert unabhängig vom Tech-Stack.

Und wenn du nach der Migration nachvollziehen willst, was „on-chain“ wirklich passiert (ohne auf dubiose Links reinzufallen), ist dieser Guide sinnvoll: Collect Block Explorer Guide.

Collector Checklist: Dein Minimum-Setup für ruhiges Sammeln

- Passwortmanager aktiv (einzigartige Passwörter für VeVe + E-Mail)

- 2FA an und Backup (Recovery Codes / Transfer-Plan) gesichert

- E-Mail gehärtet (2FA, Recovery-Infos korrekt, keine verdächtigen Weiterleitungen)

- Geräte gesichert (Updates, starke Geräte-PIN, kein „Jailbreak/Root“ aus Bequemlichkeit)

- Scam-Regeln klar (keine Seeds, keine Wallet-Connects aus DMs, keine „Support“-Chats außerhalb offizieller Kanäle)

- Notfallplan vorhanden (was tun bei Geräteverlust, Login-Verdacht, Phishing-Klick)

Notfallplan: Was du tust, wenn es ernst wird

Du willst im Ernstfall keine „Recherche-Session“ starten. Du willst eine kurze, klare Routine. Hier ist eine praxistaugliche Reihenfolge:

- Ruhe + Stopp: Keine weiteren Logins, keine weiteren Links, keine DMs beantworten.

- Passwörter drehen: Erst E-Mail, dann VeVe, dann Passwortmanager (falls betroffen).

- 2FA prüfen: Wurde 2FA deaktiviert/neu gesetzt? Gibt es neue Geräte/Sessions?

- Geräte checken: Unbekannte Apps, Profile, Browser-Extensions, VPN-/Proxy-„Tools“ entfernen.

- Beweise sichern: Screenshots von verdächtigen Nachrichten/Links, Zeitpunkte notieren (hilft später bei Support).

- Offizielle Wege nutzen: Nur über offizielle In-App-/Support-Wege melden. Keine „Hilfe“ per DM annehmen.

Wenn du zusätzlich im Umfeld von Migration/Explorer-Checks unterwegs bist, hilft eine „Claim prüfen“-Routine als Scam-Bremse. Ein guter Startpunkt ist die Blog-Übersicht, um die passenden Safety-Artikel schnell zu finden: VeVeInsider Blog.

Bist du neu bei VeVe? Wenn du dich über unseren Link anmeldest (keine Mehrkosten für dich!), bekommst du laut aktuellem Startguthaben-Guide 10 $ als Startguthaben geschenkt.

Typische Fehler vermeiden (und warum sie so oft passieren)

- 2FA nur „irgendwie“ aktivieren und keine Backups sichern – bis das Handy weg ist.

- E-Mail unterschätzen: kein 2FA, altes Recovery-Telefon, Weiterleitungen aktiv.

- Passwort wiederverwenden („nur für VeVe“) – und dann trifft dich ein Leak an anderer Stelle.

- „Support“ per DM glauben, weil Stress/Angst den Blick verengt.

- Links aus Social Media blind öffnen, statt selbst über offizielle Kanäle zu navigieren.

- Backup in Fotos/Cloud speichern (Screenshots von Codes, Seed, Recovery) – bequem, aber riskant.

- Gerätewechsel ohne Plan: altes Gerät weg, 2FA weg, Recovery weg.

- Zu schnell signieren/connecten, weil „alle sagen, das muss so“ (gerade bei Wallet-Themen).

Begriffe kurz erklärt (Collector-Edition)

- Custody: Eine Plattform verwahrt Assets/Zugriffe (du nutzt im Alltag Account-Login und Recovery-Prozesse).

- Self-Custody: Du verwahrst Zugänge/Schlüssel selbst (höhere Kontrolle, aber volle Verantwortung für Recovery).

- 2FA/MFA: „Zweites Schloss“ beim Login (z. B. App-Code). Schützt vor Passwort-Leaks – wenn richtig eingerichtet.

- Recovery Codes: Notfallcodes, um 2FA zu ersetzen, wenn dein Gerät weg ist. Ein echter Schlüssel.

- Phishing: Täuschung über Fake-Seiten/Links, um Passwörter, Codes oder Wallet-Zugänge abzugreifen.

- Social Engineering: Manipulation von Menschen (Druck, Angst, Autorität), um Sicherheitsregeln zu umgehen.

- Seed Phrase/Recovery Phrase: Wiederherstellungsphrase einer Wallet. Wer sie hat, hat meist die Kontrolle. Niemals teilen.

FAQ

Ist Self-Custody automatisch sicherer als Custody?

Nicht automatisch. Self-Custody kann kontrollierbarer sein, aber es verlagert das Risiko: Du musst Recovery, Backups und Scam-Schutz selbst sauber organisieren. Ohne Plan kann Self-Custody sogar riskanter sein.

Reicht ein starkes Passwort nicht aus?

Ein starkes Passwort ist die Basis, aber Phishing und Leaks passieren. 2FA ist das zweite Schloss. Und: Wenn deine E-Mail ungeschützt ist, kann ein Reset den Passwortschutz aushebeln.

Was ist die wichtigste Stelle, die ich absichern muss?

Für die meisten Sammler ist es die E-Mail (inkl. 2FA), weil sie der Recovery-Hub ist. Danach kommen 2FA-Setup/Backups und Geräte-Sicherheit.

Woran erkenne ich einen Scam im VeVe-/Collect-Chain-Kontext?

Wenn es per DM kommt, „dringend“ ist und dich zu einem Link/Connect drängt, ist es fast immer verdächtig. Nutze nur offizielle Wege und lies dich im Zweifel erst ein. Für On-Chain-Checks gilt: nur offizielle Explorer-Links und keine Wallet-Connects aus Nachrichten.

Was mache ich, wenn ich auf einen Link geklickt habe?

Ein Klick allein ist nicht immer der Worst Case, aber handle proaktiv: Passwörter (erst E-Mail, dann VeVe) ändern, 2FA prüfen, Geräte-Check durchführen, verdächtige Sessions beenden und keine weiteren Aktionen auf der Seite ausführen.

Bist du neu bei VeVe? Wenn du dich mit unserem Affiliate-Link anmeldest (keine Mehrkosten für dich!), bekommst du laut aktuellem Startguthaben-Guide 10 $ als Startguthaben geschenkt.

Bei VeVe anmelden mit Startguthaben

Hinweis: Affiliate-Link (ggf. erhalten wir eine Provision, ohne Mehrkosten für dich.)